Miten kehitämme ja parannamme kyberresilienssiä

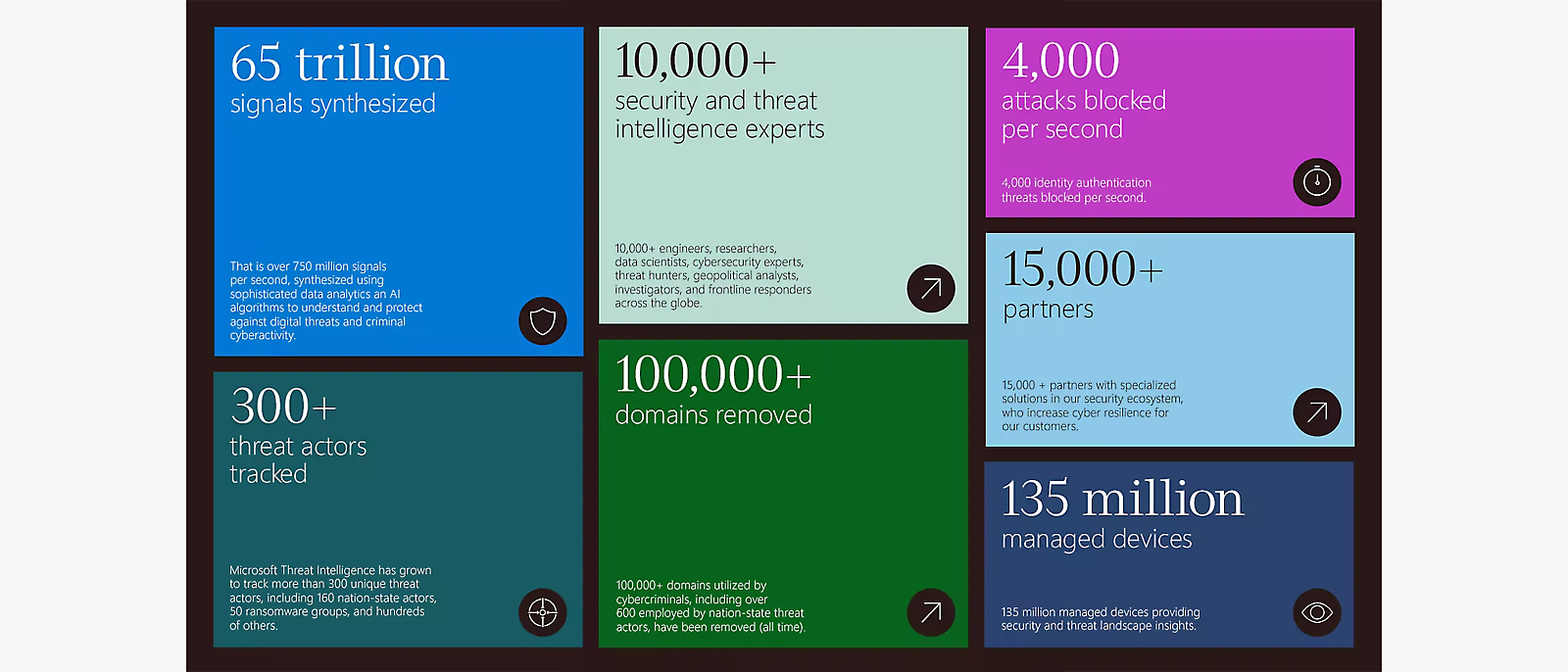

Tervetuloa Microsoftin digitaalisen suojauksen raporttiin. Digitaalialan kehittyessä jatkuvasti puolustajat ympäri maailmaa innovoivat ja tekevät yhteistyötä tiiviimmin kuin koskaan. Tässä raportin neljännessä vuosittaisessa versiossa jaamme toiminnallisia vaiheita ja arvokkaita merkityksellisiä tietoja raportointijaksosta heinäkuusta 2022 kesäkuuhun 2023.

Seuraa Microsoft Securitya