ファイアウォールとは? そのしくみと機能、役割について解説

2023 年 1 月 20 日

ファイアウォールとは、標的型攻撃など外部のネットワーク経由の悪意ある攻撃から、社内や組織内のネットワークやネットワークに接続するパソコンやサーバーなどの端末を守る情報セキュリティ対策のことです。

今回はファイアウォールのしくみや種類、機能とその役割、他のセキュリティ ツールとの違いについて紹介します。

- ファイアウォールとは?

1-1. ファイアウォールの概要

1-2. ファイアウォールのしくみ

1-3. ファイアウォールの必要性 - ファイアウォールの種類

- ファイアウォールの機能と役割

- 他領域との違い

- まとめ

1. ファイアウォールとは?

ここではファイアウォールの概要としくみ、必要性について紹介します。

1-1. ファイアウォールの概要

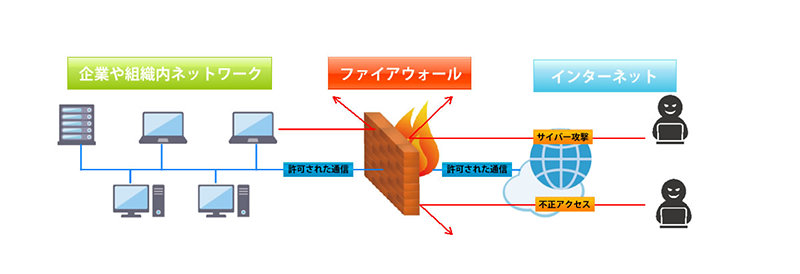

ファイアウォール (Firewall) は、インターネットと企業や組織内ネットワークとの間に設置されるしくみです。インターネットを通じた不正アクセスやサイバー攻撃などから内部のネットワークに接続されているパソコンなどのデバイスやサーバー類を守ります。

専用の機器を導入するもののほか、ソフトウェアをインストールするもの、ルーターなどのネットワーク機器に実装されたものなどがあります。

1-2. ファイアウォールのしくみ

ファイアウォールは内部のネットワークとインターネットなどの外部のネットワークとの間に設置され、内部と外部の通信を監視し、許可された通信のみ通過させ、許可されない通信は遮断するというしくみになっています。

1-3. ファイアウォールの必要性

近年、特定の企業や組織をねらった「標的型攻撃」と呼ばれるサイバー攻撃が増えています。企業や組織内のネットワークは、インターネットを経由した外部とのやり取りが必須であるため、常に悪意のある第三者からの攻撃にさらされています。

こういった外部からの標的型攻撃から内部のネットワークやシステムを防御する、いわば「防火壁」として、ファイアウォールが必要とされているのです。

2. ファイアウォールの種類

ファイアウォールには大きくわけてパケット フィルタリング型とゲートウェイ型があり、さらに細かく分類されています。ここではファイアウォールのタイプと種類について紹介します。

パケット フィルタリング型

ファイアウォールの最も一般的な型がパケット フィルタリング型です。データ通信に利用されるパケット情報を検査し、あらかじめ設定しておいた条件に当てはまらない情報がパケットに含まれていた場合、パケットごと破棄し、条件に当てはまるものだけ通過させます。

パケット フィルタリング型のしくみには次の 3 種類があります。

- スタティック パケット フィルタリング

主にパケットのヘッダー部分 (データの送信元、宛先、TCP や UDP、ポート番号などの情報が記録された部分) を検査します。高速に処理される反面、中身を検査しないため、偽装されたパケットは検出できません。 - ダイナミック パケット フィルタリング

データ通信において同じポートを利用し続けることで、悪意のある第三者による不正アクセスの危険性が増します。それを防ぐため、クライアントとサーバー間のデータのやり取りを記憶し、必要に応じて通信に利用するポートを動的に変更します。 - ステートフル パケット インスペクション

過去の通信記録をコンテキストとして記録しておき、不正な通信かどうかを記録されたコンテキストと照らし合わせて判断するしくみです。高い防御性能がありますが、すべての通信のコンテキストを記録しておく必要があるため、大量アクセスによる攻撃には弱いといわれています。

アプリケーション ゲートウェイ型

「プロキシ型ファイアウォール」とも呼ばれます。外部との通信において、内部のコンピューターの代わりにプロキシ (代理) サーバーが内部のコンピューターを完全に隠した状態で悪意のある通信を監視します。パケットの中身まですべて精査できるため、偽装アクセスにも強い半面、処理が多いため動作が遅くなります。

サーキット レベル ゲートウェイ型

TCP や UDP といったトランスポート層の通信を監視し制御します。TCP や UDP による通信を中継する際、通過するパケットの送信元や宛先を書き換え、外部のホストに対して自分が通信主体であるかのように見せかけます。このことにより内部のネットワークのアドレスや構成を見えなくし、外部からの攻撃の手がかりになる情報を隠ぺいすることが可能です。

中小企業のサイバー セキュリティのために生まれた Microsoft Defender for Business の魅力満載

Microsoft Defender for Business カタログ

3. ファイアウォールの機能と役割

次に、ファイアウォールの主な機能とその役割について紹介します。

フィルタリング機能

外部からのアクセスを監視し、パケットに含まれる発信元や通信情報から不正な通信であるかどうかを判断する機能です。

正しければ通信を許可し、不正であれば通信を遮断あるいは破棄するなどの動作を行います。

アドレス変換機能

「N A T (Network Address Translation)」とも呼ばれ、インターネットに接続する際の IP アドレスを変換する機能です。企業や組織の内部ネットワークに接続されたパソコンごとに割り当てられたプライベート IP アドレスと、ネットワークに割り当てられたグローバル IP アドレスの変換を行います。

この機能で任意の通信を内部ネットワークの特定のパソコンへ誘導することが可能となり、セキュリティ レベルの分割が行なえるようになります。

遠隔操作/監視機能

遠隔でファイアウォールを操作する機能です。外部からのサイバー攻撃は 24 時間 365 日、日時を問わず仕掛けられるうえ、攻撃を受けた際は迅速な対応が必要です。

そのためファイアウォールには、セキュリティ担当者が遠隔地にいても、ブラウザー上からログ取得や閲覧、設定変更、ソフトウェアのアップデートなどを操作できる機能が備わっています。

4. 他領域との違い

ファイアウォールと似たようなセキュリティ システムに I D S や I P S、W A F があります。ここでは、それぞれの概要とファイアウォールとの違いについて紹介します。

I D S や I P S との違い

侵入検知システム「I D S (Intrusion Detection System)」と、不正侵入防止システム「I P S (Intrusion Prevention System)」は、ファイアウォールと同様にリアルタイムで外部からのネットワーク上の通信を監視したり通信の可否を判断したりするものです。

これらは、パケットを監視するという点ではファイアウォールと同じといえます。しかし、ファイアウォールはパケットのヘッダー部分の監視に重点を置くのに対して、I D S と I P S はパケットの内容に重点を置いて監視します。

W A F との違い

「W A F (Web Application Firewall)」は、Web アプリケーションの脆弱性をねらった攻撃から防御するセキュリティ システムです。Web アプリケーションの保護が目的であるため、それ以外の攻撃の防御はできません。

5. まとめ

標的型攻撃などのサイバー攻撃を防ぐためには、ファイアウォールの設置は必要不可欠な情報セキュリティ対策です。ただし、ファイアウォールだけでは完全な対策とはなりません。

ネットワーク レベルのセキュリティを担保しつつ、Microsoft Defender for Business を導入して、より堅固なセキュリティ対策を実行しましょう。

リモートワーク・ハイブリッドワークに適した環境設置のために

リモートワーク・テレワーク・在宅勤務環境を安全・快適に実現するためには、「セキュリティの確保」「Web 会議のためのデバイス選択」「グループワークのためのアプリケーション」など検討する課題も多く、またこれらを潤沢な資金で準備するのではなくコスト削減につなげることが大切です。

これらの達成のための Microsoft 365、Excel の使い方や、リモートワーク・ハイブリッドワーク環境を充実させるために以下の記事が参考になります。

- Microsoft 365・Excel: Microsoft 365 から、Excel の使い方など生産性を向上させるコラム

- Teams・Web 会議: Microsoft Teams を始め、Web 会議をワンランクアップさせるコラム

- リモートワーク・テレワーク: リモートワークやテレワークなど、新しい働き方のお役立ちコラム

中小企業のサイバー セキュリティのために生まれた Microsoft Defender for Business の魅力満載

Microsoft Defender for Business カタログ

ご購入検討の問い合わせ先

Web フォームで購入相談

本情報の内容 (添付文書、リンク先などを含む) は、作成日時点でのものであり、予告なく変更される場合があります。