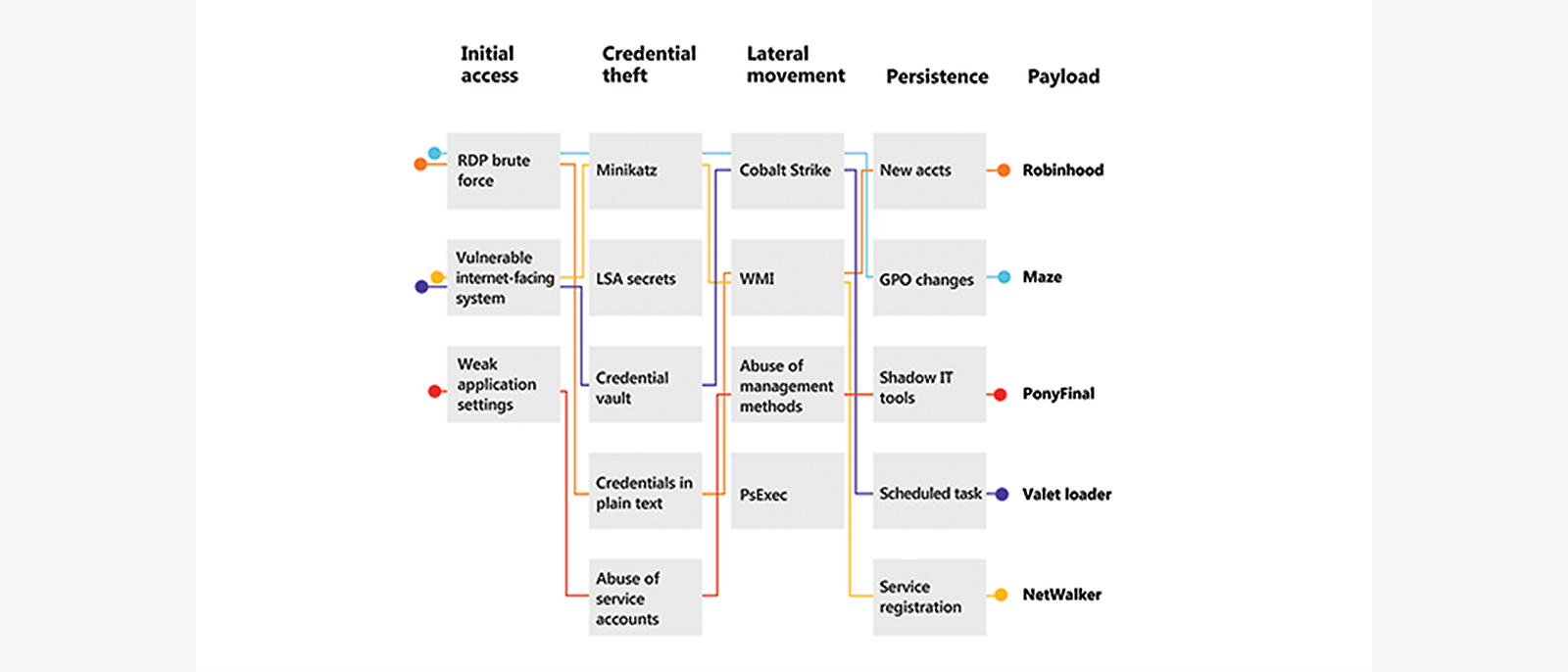

Запам’ятайте, що атака з використанням зловмисної програми з вимогою викупу здійснюється на основі стандартних або вражених облікових даних. Команди повинні посилити захист, зокрема впровадити безпарольну БФА для всіх облікових записів користувачів, а також пріоритезувати безпеку привілейованих ролей для керівників, адміністраторів та інших користувачів.

З’ясуйте, як швидко виявляти аномалії для їх усунення. Ранні входи в систему, переміщення файлів та інші дії, пов’язані зі зловмисними програмами з вимогою викупу, важко виявити. Однак команди мають навчитися відстежувати їх і швидко реагувати на них.

Створіть план реагування на атаки з використанням зловмисних програм із вимогою викупу й виконуйте відновлення. Ми живемо в епоху хмарних технологій. Однак копії даних відрізняються від цілих IT-систем і відповідних баз. Команди повинні візуалізувати й практикувати всі необхідні дії з відновлення вражених ресурсів.

Керуйте оповіщеннями й усувайте загрози. Усі бояться атак із використанням зловмисних програм із вимогою викупу. Основне завдання команд із безпеки – посилити ненадійні конфігурації захисту, за допомогою яких зловмисники можуть здійснити атаку. Команди повинні керувати цими конфігураціями, щоб гарантувати належне реагування на оповіщення й виявлення загроз.