Cyber Signals 第 1 期:深入解析不斷演變的網路威脅,以及更妥善地保護組織應採取的步驟。

在第一期 1 中,你將深入了解關於 Microsoft 研究人員和專家的當前安全性趨勢和建議,包括:

- 誰在 依賴密碼和基於身分識別的攻擊。

- 如何應對攻擊,包括端點、電子郵件和身分識別策略。

- 何時 確定不同安全措施的優先順序。

- 勒索軟體毒株在網路中何處 進入和擴散,以及如何阻止它們。

- 為什麼 身分識別保護仍然是最值得關注的原因,而且也是提高安全性的最佳機會。

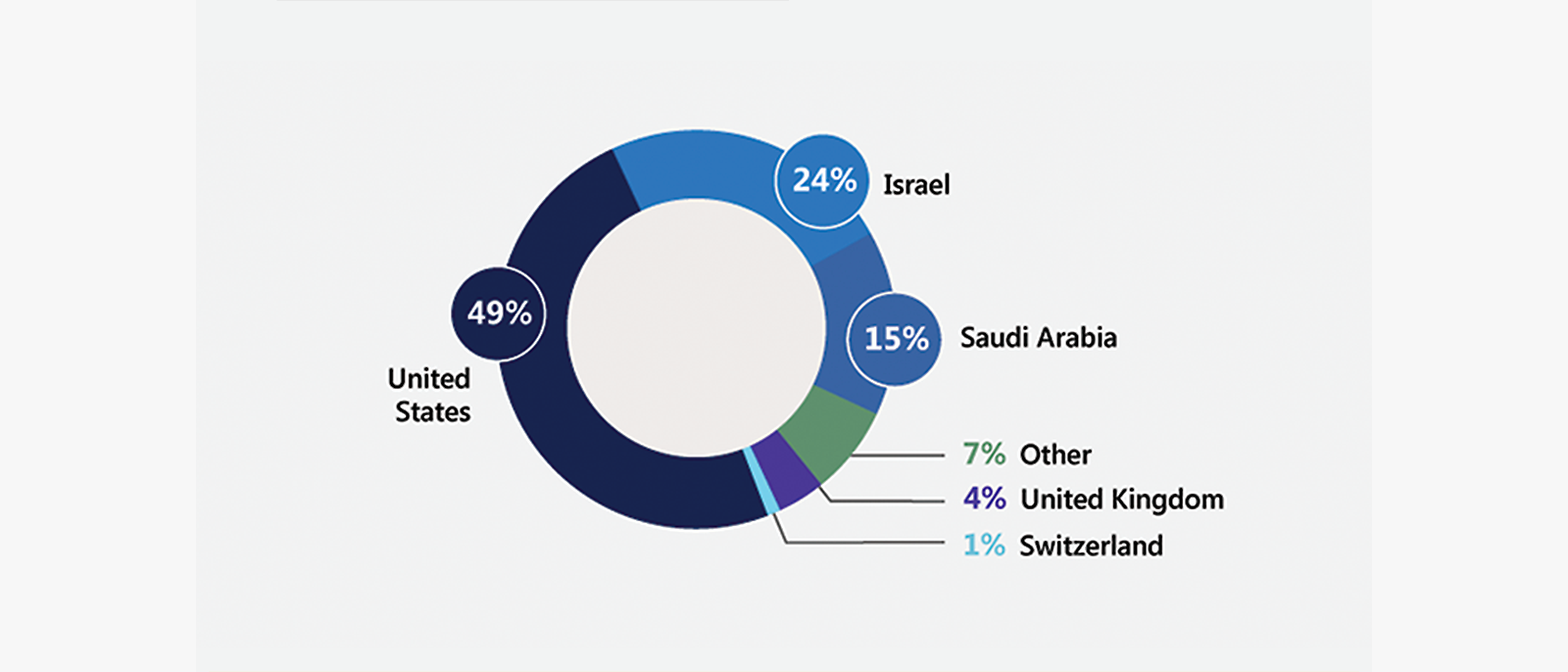

民族國家行為者的網路攻擊正在增加。儘管其所擁有的資源豐富,但這些敵人通常依靠簡單策略來竊取容易猜到的密碼。通過這樣做,他們可以快速輕鬆地訪問客戶帳戶。在企業攻擊的情況下,滲透組織的網路可以讓民族國家行為者獲得立足點,他們可用於在類似用戶和資源之間縱向移動,或橫向移動,獲得更有價值的登入資訊和資源。

魚叉式網路釣魚、社會工程攻擊和大規模密碼噴灑是用於竊取或猜測密碼的基本民族國家行為者策略。Microsoft 通過觀察攻擊者投資並取得成功的策略和技術,深入了解攻擊者的間諜技術和成果。如果使用者認證管理不善或容易受到攻擊,而且沒有多重要素驗證(MFA)和無密碼功能等關鍵保護措施,民族國家將繼續使用相同的簡單策略。

強制採用 MFA 或實現無密碼的需求怎麼強調都不為過,因為以身分識別為中心的攻擊簡單而成本低,使它們對參與者來說既方便又有效。雖然 MFA 不是組織應使用的唯一身分識別和存取權管理工具,但它可以對攻擊提供強大的威懾力。

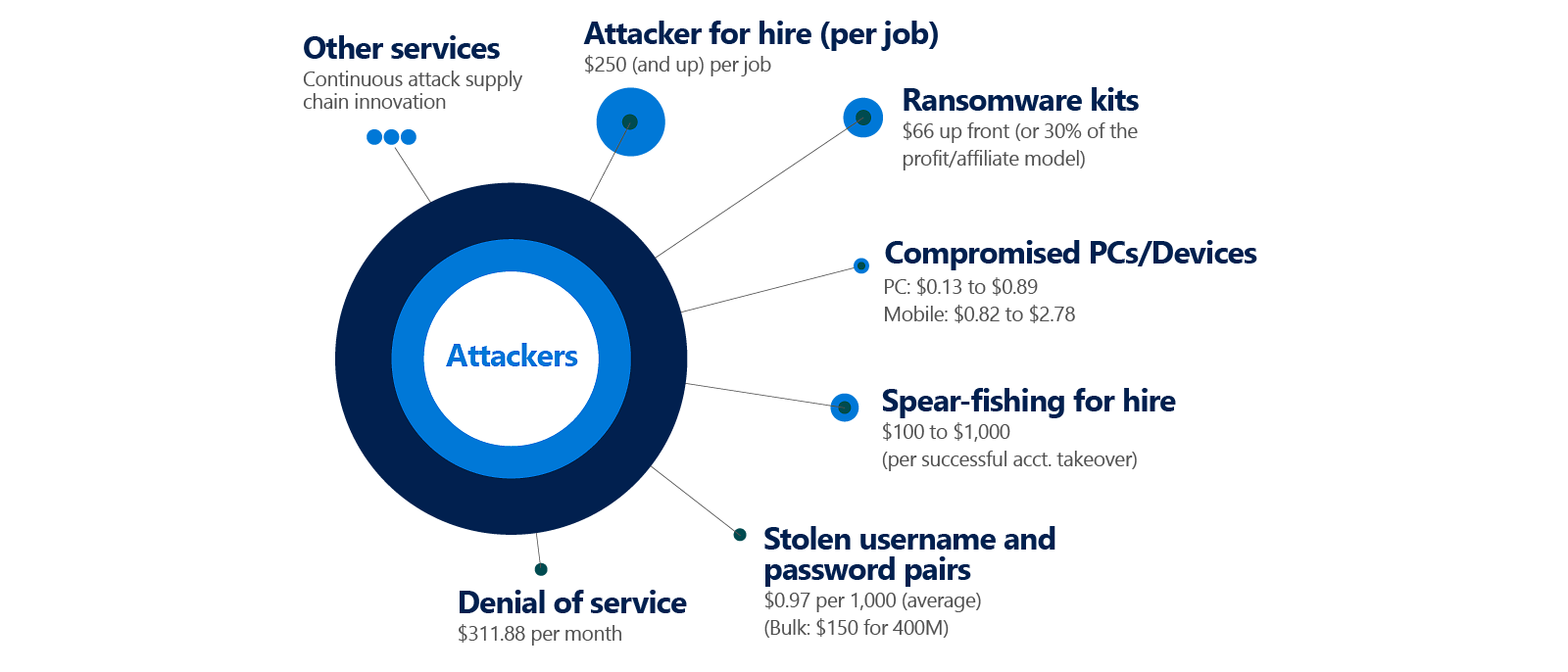

主流說法似乎是,有大量新型勒索軟體威脅超出了防禦者的能力。但是,Microsoft 分析表明這不正確。還有一種看法認為,某些勒索軟體群組是一個單一的實體,這也是不正確的。現時存在的是一種網路犯罪經濟,在此其中,商品化攻擊鏈結中的不同參與者會做出深思熟慮的選擇。他們受到經濟模型的驅動,根據各自如何利用所能存取的資訊惡意探索資訊來最大化利潤。下圖顯示了不同群組如何從各種網路攻擊策略和資料洩露資訊中獲利。

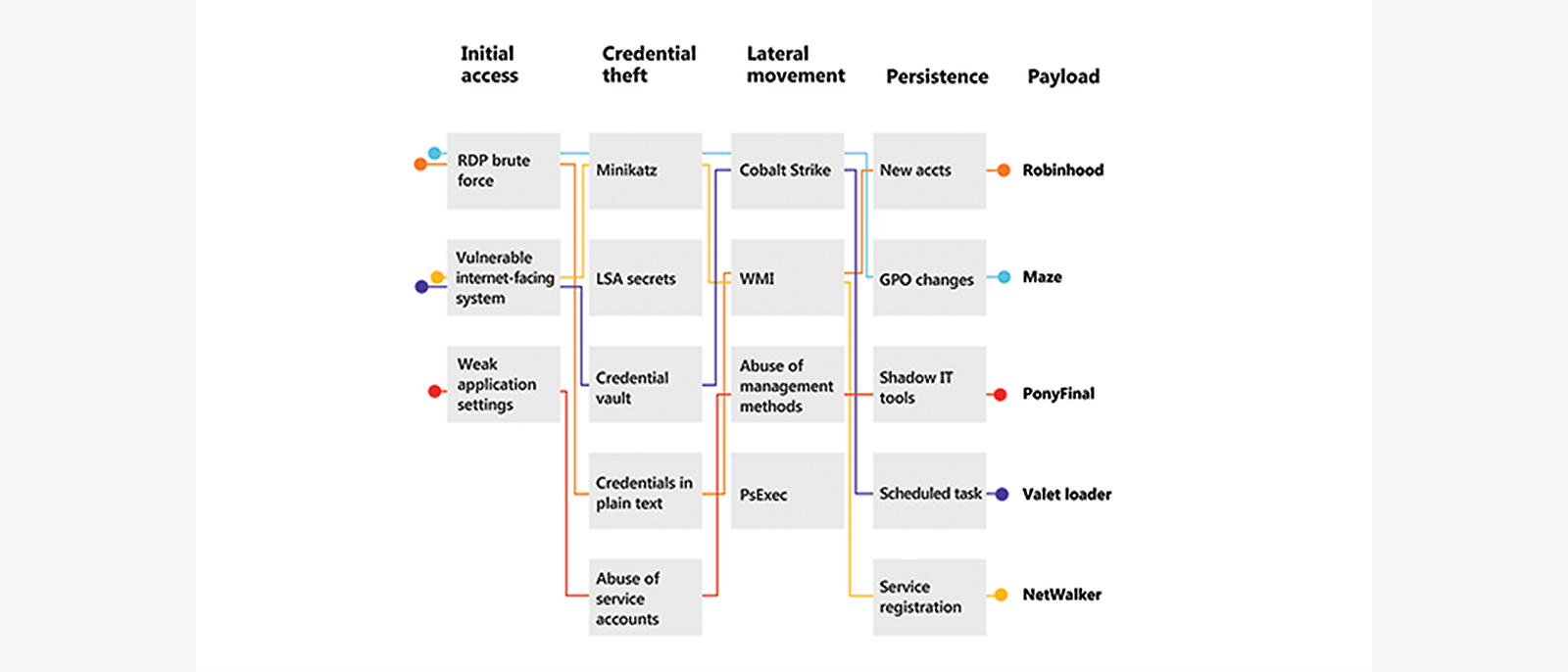

也就是說,無論勒索軟體有多少,或者涉及什麼毒株,它實際上歸結為三個進入向量:遠端桌面協定(RDP)暴力強制結束、易受攻擊的面向網際網路的系統和網路釣魚。除了全面的安全性和合規性工具集外,還可以通過適當的密碼保護、身分識別管理和軟體更新來緩解所有這些向量。一種勒索軟體只有在獲得登入資訊和擴張能力時才能變得多產。從那裡開始,即使它是一種已知的菌株,它也會造成很大的損害。

方法:對於快照數據,包括 Defender 和 Azure Active Directory 在內的 Microsoft 平臺提供了有關威脅活動的匿名資料,例如 2021 年 1 月至 12 月期間的強制結束登錄嘗試、針對企業和消費者的網路釣魚和其他惡意電子郵件以及惡意軟體攻擊。更多的深入解析來自 Microsoft 每天獲得的 24 兆個安全性訊號,包括雲端、終端、智慧邊緣。增強式驗證資料結合了 MFA 和無密碼保護。